Ein Split-Terminal-TUI, das riskante Befehle vor der Ausführung erkennt, erklärt, was du tippst, und dir hilft, in einer echten Shell sicherer zu arbeiten. Freundlich, wenn du Hilfe willst. Klar, wenn es darauf ankommt.

Der einzige Sicherheitsgurt, der ins Terminal passt.

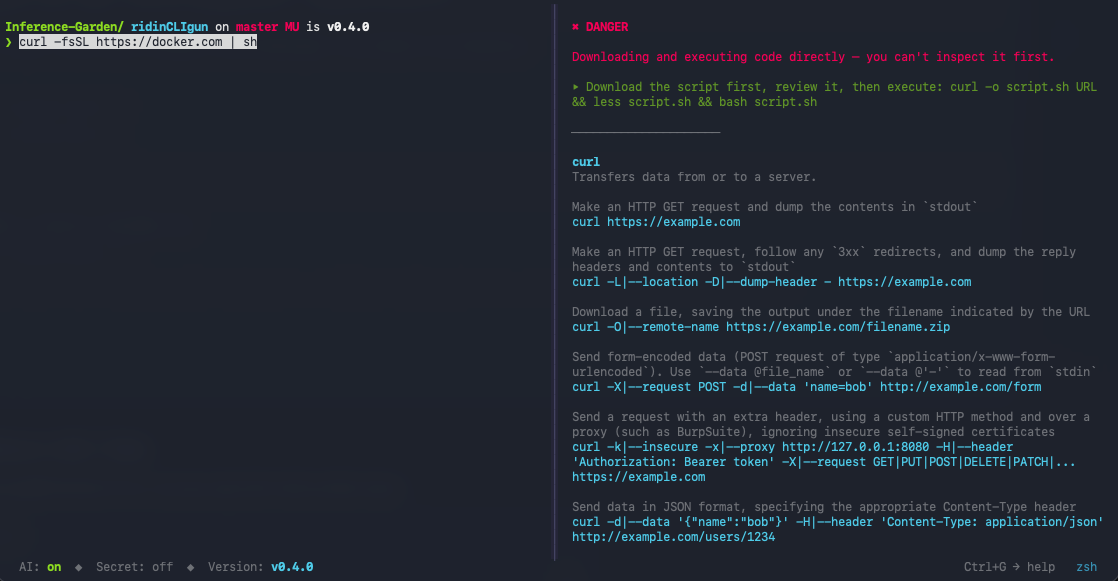

ridinCLIgun ist ein Split-Screen-Terminal-Interface. Links: deine echte Shell — mit Farben, Completion, History, allem, was du erwartest. Rechts: ein Hinweisfeld, das deine Eingabe bevor du Enter drückst beobachtet und nützlichen Kontext liefert, solange der Befehl noch harmloser Text ist.

Das bedeutet mehr als reine Warnhinweise. Lokale Prüfungen erkennen riskante Befehle sofort. Der eingebaute Offline-Befehlskatalog zeigt Syntax und echte Beispiele während du tippst. Die optionale AI-Review geht tiefer, wenn du sie willst, und der Verlauf hilft dir, frühere Reviews später wiederzufinden. Secret Mode hält jede externe Verbindung aus, wenn Privatsphäre wichtig ist.

Offline-Prüfungen erkennen destruktive Muster vor der Ausführung. Kein Netzwerk-Roundtrip, kein Warten.

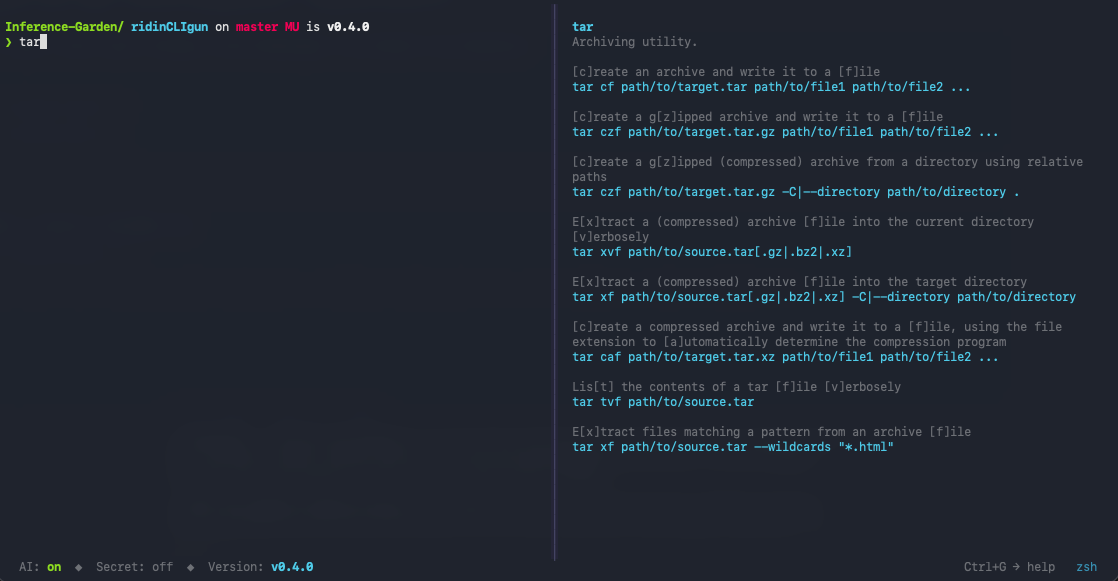

Offline-Befehlswissen ergänzt Syntax und konkrete Beispiele schon beim Tippen, damit das Hinweisfeld nicht nur warnt, sondern auch hilft.

Drück Ctrl+G, R und lass Claude, GPT oder Mistral erklären, was ein Befehl oder Script wirklich tut. Nur wenn du fragst.

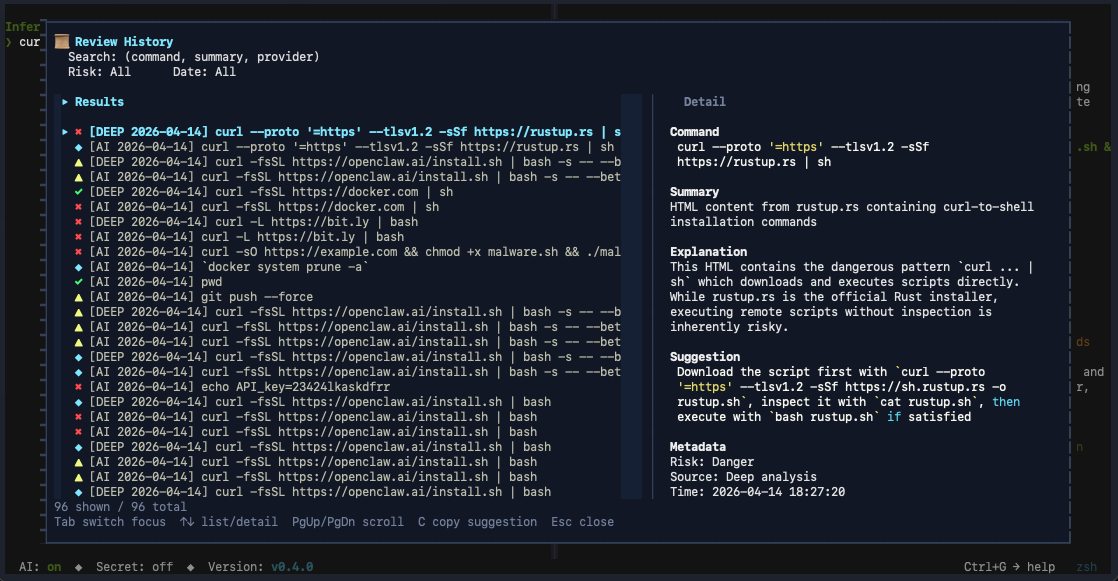

Öffne mit Ctrl+G, K frühere Reviews, hol nützliche Empfehlungen zurück und lerne aus dem, was schon passiert ist.

Volle PTY mit Farben, Completion und History. Deine Shell, mit Sicherheitsgurt — nicht in einer Sandbox.

Ein Schalter. Null Daten verlassen deinen Rechner. Die AI-Funktionen verstummen, die lokale Hilfe und die Warnungen bleiben scharf.

Ein gepipter Installationsbefehl kann harmlos aussehen. ridinCLIgun erkennt das riskante Muster lokal, erklärt warum es relevant ist und zeigt sofort wie du es prüfst, statt blind zu vertrauen.

Mit Ctrl+G, K kannst du frühere AI-Reviews erneut öffnen, Muster vergleichen und nützliche Empfehlungen wiederfinden, ohne die ganze Analyse neu zu starten. Hilfreich für wiederkehrende Aufgaben, Onboarding und Lernen über die Zeit.

Schon beim Tippen von tar kann das Hinweisfeld Syntax und konkrete Beispiele aus dem lokalen Befehlskatalog zeigen. Das Tool sagt also nicht nur „vorsicht“ — es hilft dir, den Befehl richtig zu bauen.

Schützt dich und deine Liebsten vor rm -rf. Und vor dd, mkfs, und dem Clipboard, das du vergessen hast.

Das Terminal ist aufregend — bis es zuschnappt. ridinCLIgun erklärt, was ein Befehl macht, bevor du ihn ausführst. Jeder Fehler wird zur Lektion statt zur stundenlangen Rettungsaktion.

„Hab ich gerade was kaputt gemacht?"Du weisst genug, um gefährlich zu sein: rm -rf, chmod 777, versehentliches sudo im falschen Verzeichnis. ridinCLIgun fängt die Klassiker ab, bevor sie zu Heldengeschichten werden.

Installationsscripts via curl | bash, Disk-Tools wie dd und mkfs, Deployment-Pipelines die Produktion anfassen. ridinCLIgun prüft Scripts und markiert riskante Muster vor der Ausführung.

Obfuskierte Payloads, Clipboard-Injection-Angriffe, Supply-Chain-Risiken in gepipten Scripts. ridinCLIgun fügt ein zweites Augenpaar hinzu — genau zwischen Absicht und Ausführung.

„Stimmt der Befehl mit der Intention überein?"Ein falsches DROP TABLE oder ein Deployment in die falsche Umgebung, und es ist ein 'Incident'. ridinCLIgun erkennt gefährliche Datenbankoperationen und mehrdeutige Ziele bevor die Query läuft.

Kommandozeile unterrichten heisst zusehen, wie Studierende gefährliche Dinge ausprobieren. ridinCLIgun macht das Terminal zu einer sichereren Lernumgebung — mit Unterstützung und Warnungen die erklären, nicht nur blockieren.

„Bitte führt das nicht in der gemeinsamen Umgebung aus."Das Terminal ist mächtig. Es verzeiht aber auch nichts. Ein falsches Flag und du stellst aus dem Backup wieder her — oder erklärst dem Team, warum 'main' plötzlich anders aussieht.

ridinCLIgun wurde gebaut, um die Kommandozeile für Neugierige weniger einschüchternd zu machen. Hinweise erklären, was ein Befehl tut — nicht nur, dass er gefährlich ist.

Die lokale Warn-Engine läuft vor der Ausführung — kein Roundtrip, keine Verzögerung. Der gefährliche Befehl verlässt nie deine Eingabezeile.

Das ist kein Autokorrektor. Es verändert, blockiert nicht & schreibt deine Befehle nicht um. Es informiert. Du entscheidest. Leitplanken, keine Handschellen.

Irgendwo hat gerade jemand rm -rf / ausgeführt, ohne nachzudenken. Woanders wurde jemand vorher gewarnt. Sei die zweite Person.

Wohin sich ridinCLIgun entwickelt. Vision statt Versprechen — das ist ein persönliches Projekt ohne festen Zeitplan.

Einstellungen-UI, Toast-Benachrichtigungen, Clipboard-Schutz, Onboarding-Flow, AI-Review mit Schwärzungsvorschau, tiefe Script-Analyse, API-Key-Verwaltung, CI-Pipeline und Security-Härtung.

Offline-Befehlswissen mit einem Katalog aus über 6.600 Kommandos, Tippfehler-Erkennung, deutschen und französischen Locale-Overlays, besseren AI-Prompts, AI-Antworten in deiner Sprache, Explorer-Modus, Review-Verlauf, vollständig lokalisierter UI und persistenten Provider-/Modell-Einstellungen.

Streamende AI-Antworten, konversationelle Rückfragen nach einer Review, Approval-Tiers, Kontext pro Befehl, Session-Memory, Scrollbar-Indikatoren und Transparenz über Token-Kosten.

Ein Lernspiel mit echten Terminal-Challenges, Linux-Support, Distribution via Homebrew/pipx, eigene Risikokataloge und betriebssystembewusste Hinweise.

Agent-Cockpit für vorgeschlagene Befehle, Multi-Agent-Integration, vollständiges lokales Audit-Log und wiederverwendbare Workflow-Templates — während der Mensch immer die Kontrolle behält.

Nein. ridinCLIgun ist ein Helfer, kein Autopilot. Es kann vor der Ausführung beobachten, warnen, erklären und dir den Rücken freihalten, aber deine Shell bleibt deine und du entscheidest immer selbst, ob du Enter drückst.

Standardmässig nein. Lokale Warnungen und Offline-Befehlshilfe bleiben auf deinem Rechner. Die AI-Review sendet Daten nur an deinen gewählten Anbieter, wenn du sie ausdrücklich mit Ctrl+G, R anforderst, und Secret Mode schaltet externe Kommunikation komplett ab.

ridinCLIgun funktioniert mit jeder Shell, die in einem PTY läuft — bash, zsh, fish und andere. Es umhüllt deine Standard-Shell, statt sie zu ersetzen, damit Konfiguration, Aliase, Completions und deine gewohnten Abläufe weiter funktionieren.

Aktuell läuft es nur auf macOS (getestet auf macOS 13+). Linux-Support ist geplant, und Windows kommt eher später danach. Das Ziel ist, auf allen Plattformen dieselbe helper-first-Erfahrung zu bieten, nicht eine separate abgespeckte Variante.

Ja. ridinCLIgun ist kostenlos und Open Source unter GPL-3.0-or-later. Keine Bezahlstufe, kein Premium-Lock-in, keine Nutzungslimits. Wenn du AI-Review willst, bringst du deinen eigenen API-Key mit und behältst die Kontrolle darüber, welcher Anbieter genutzt wird.

Klone das Repository und folge der README. Es benötigt Python 3.12+ und läuft als eigenständige Terminal-Anwendung. Ziel ist, dass du schnell in einer echten Arbeits-Shell landest, mit einer Helfer-Schicht, die von Anfang an bereitsteht.

Noch nicht — eigene Regeln sind für eine zukünftige Version geplant. Heute deckt das eingebaute Regelset schon eine breite Palette riskanter Muster direkt ab, und spätere Versionen sollen Teams und Lehrenden erlauben, den Helfer an ihre eigene Umgebung anzupassen.

Lokale Warnungen sind sofort da, offline und musterbasiert — sie erkennen bekannte riskante Befehle schnell. Die Offline-Befehlshilfe ergänzt beim Tippen Beispiele und Syntax. Die AI-Review ist die tiefere Ebene, die du für Erklärungen, Script-Analyse oder eine zweite Meinung dazu holen kannst. Zusammen wirkt das Tool weniger wie eine Sirene und mehr wie ein fähiger Beifahrer.

ridinCLIgun ist Open Source, in der Frühphase und wird öffentlich entwickelt.

Schau dir den Code an, probier es aus, oder lies einfach die README — es lohnt sich.